Software de Monitoreo de Empleados

- Monitorea la actividad y la productividad

- Gestiona la identidad y el acceso

- Responde ante incidentes

El desafío

Los empleados acceden a datos y a sistemas críticos a diario. Al no tener un sistema de monitoreo establecido, estás ciego a los problemas de ciberseguridad y de rendimiento que podrían surgir dentro de tu organización.

Filtraciones de datos corporativos y de clientes

Multas por incumplimiento de los requisitos de ciberseguridad

Daños económicos y de reputación

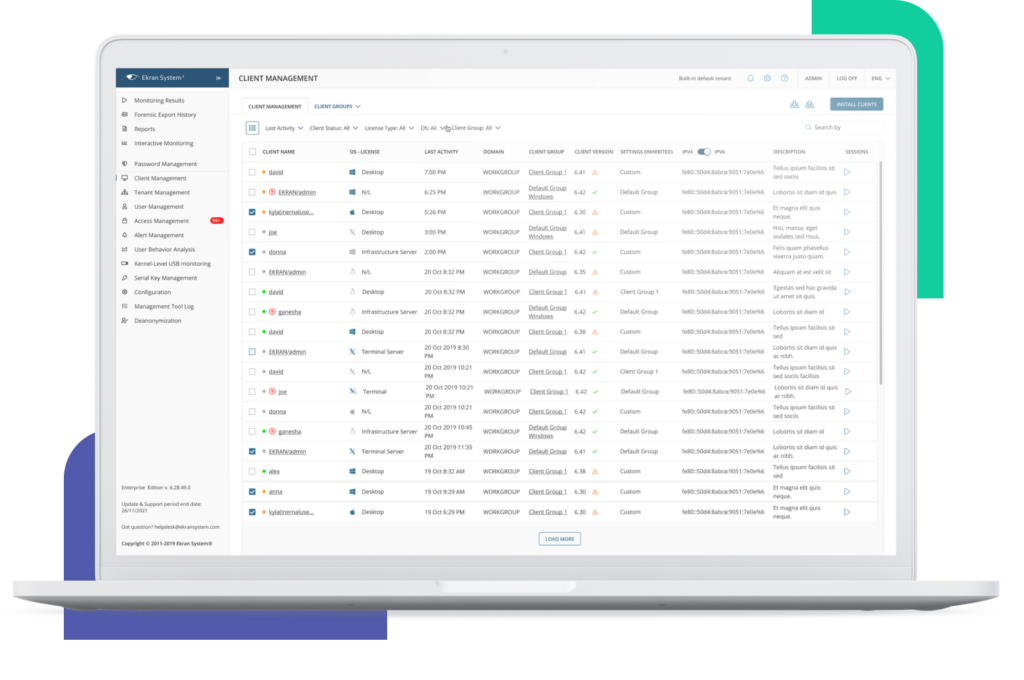

Funcionalidad de auditoría y monitoreo continuo

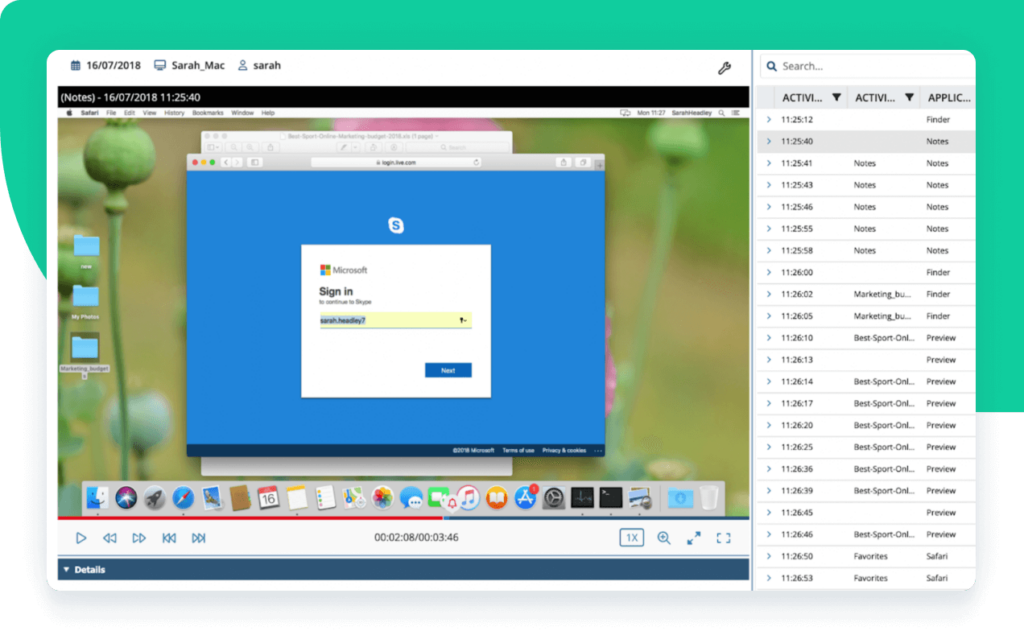

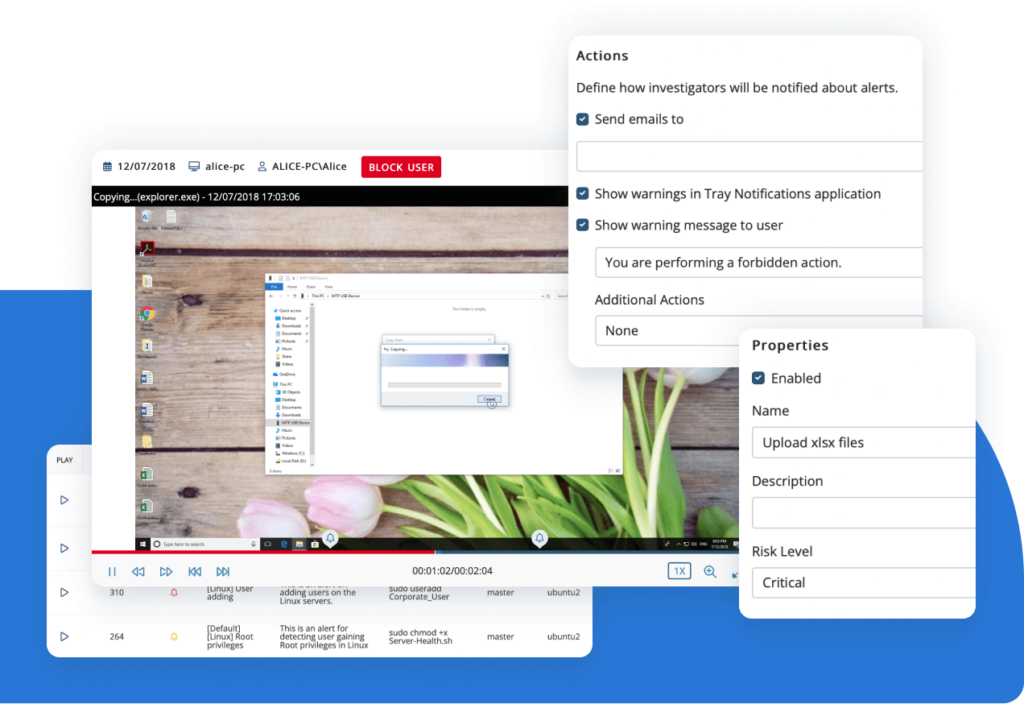

Monitorea la actividad de los empleados en tiempo real y permítele a tus oficiales de seguridad que vean una sesión en curso sin interrumpir al trabajador. Haz una auditoría de la actividad y el rendimiento de los colaboradores en tiempo real o en retrospectiva.

Grabación de vídeo en pantalla en un reproductor similar a YouTube

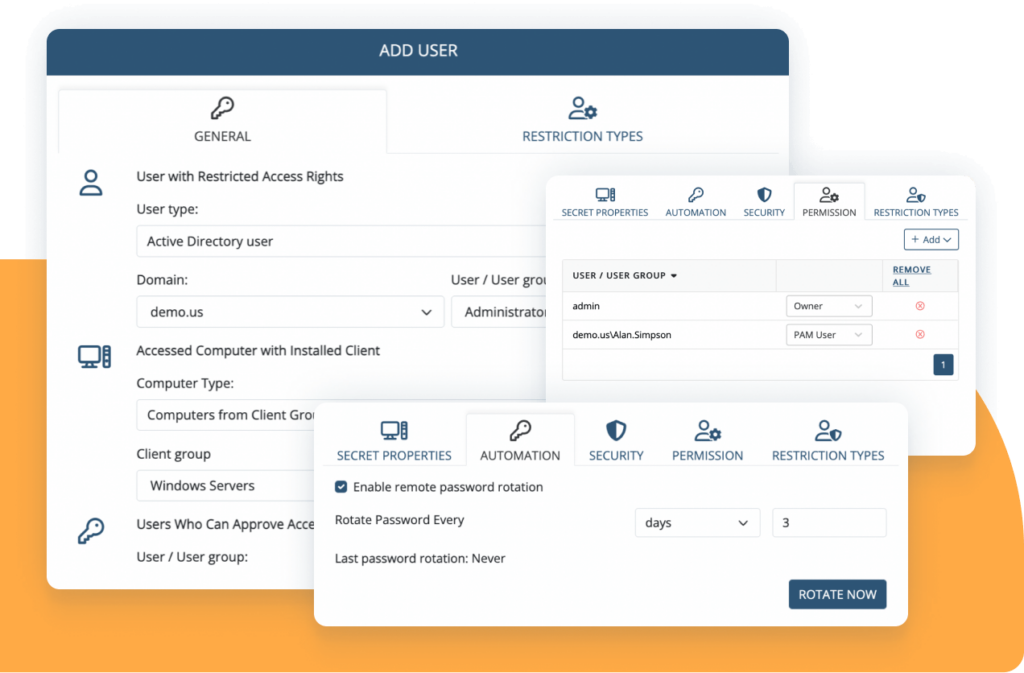

Gestión de identidad y acceso

Asegúrate que solo los colaboradores autorizados puedan acceder a los puntos terminales críticos. Gestiona los derechos de acceso de empleados privilegiados para asegurar el acceso a datos sensibles y obtener visibilidad completa de todas las cuentas privilegiadas.

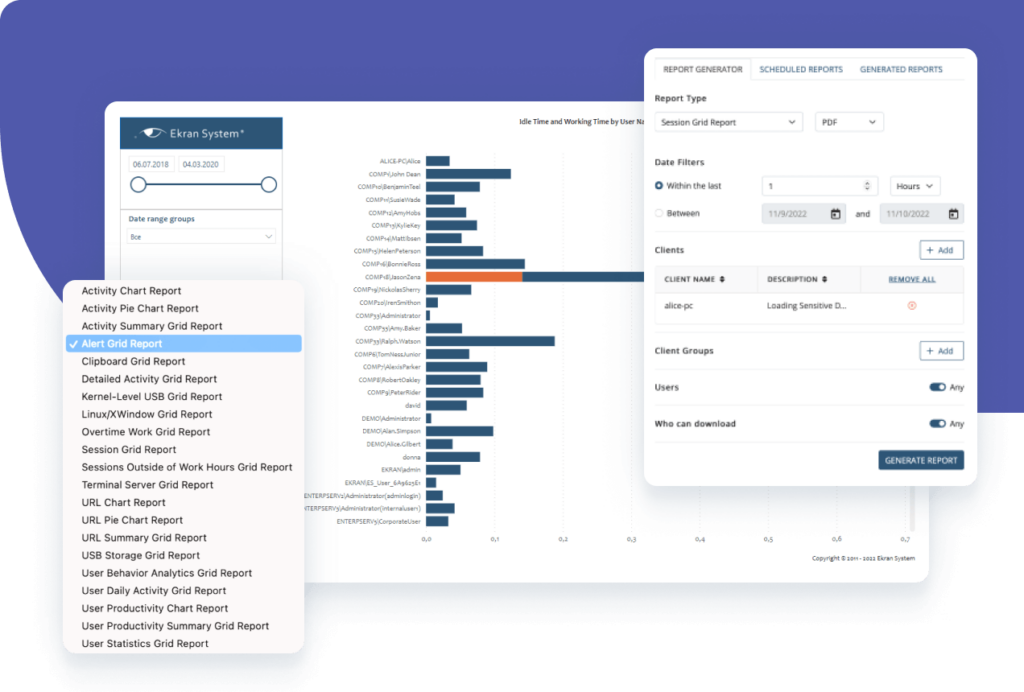

Monitoreo de productividad

Supervisa y analiza la productividad tanto de los empleados remotos como de los empleados in situ. Detecta flujos de trabajo ineficientes a lo largo y ancho de tu organización y descubre los verdaderos motivos detrás de ellos utilizando los datos recopilados por Ekran System.

Respuesta automatizada ante incidentes

Recibe alertas sobre eventos sospechosos, tales como la iniciación de una aplicación no deseada o el acceso a una página web restringida. Revisa las sesiones destacadas para prevenir el uso inapropiado de datos dentro de la red corporativa y eliminar los riesgos de seguridad.

Alertas predefinidas y personalizadas

Análisis del comportamiento de los usuarios y las entidades (UEBA)

Beneficios del monitoreo de empleados

Con la solución de Ekran System

Protege los valiosos datos corporativos y de los clientes, la propiedad intelectual y los secretos comerciales de ser robados o eliminados.

Asegura todos tus activos de los riesgos que provengan de empleados maliciosos, trabajadores negligentes o cuentas comprometidas.

Obtén una visión integral del rendimiento de tus trabajadores y asegúrate de que estén empleando sus horas laborales de forma eficiente.

Cumple con los principales requisitos de cumplimiento de TI, las leyes, los estándares y las regulaciones, asegurando el acceso a datos sensibles y previniendo las potenciales filtraciones de datos, el mal uso de datos y el robo de datos.

Conoce con seguridad quién hace qué dentro de tu perímetro corporativo de TI y asegura los recursos de tu organización con un robusto monitoreo de la actividad de los empleados y con las grabaciones de pantalla.

Monitorea a los empleados con Ekran System®

Integraciones Ekran System

El software de seguimiento de empleados de Ekran System se integra perfectamente con tu infraestructura, incluso con los principales sistemas SIEM y de ticketing.

Estudios de caso

Monitorea a los empleados con Ekran System

El monitoreo de los empleados les permite a las compañías recibir información acerca de la eficiencia de los colaboradores mientras aseguran datos críticos y secretos comerciales. Monitorear la actividad de tus trabajadores con el software de Ekran System para el monitoreo de pantallas de los empleados te puede ayudar a:

Asegurar interacciones con datos sensibles

Detectar y prevenir costosas filtraciones de datos

Auditar el rendimiento de los empleados

Detectar y optimizar los flujos de trabajo ineficientes

Cumplir con los estándares de seguridad

Ekran System es un software de monitoreo universal de la actividad de los empleados que registra cualquier acción del usuario en:

Servidores corporativos

Proteja los activos críticos de su organización y evite las indeseables consecuencias financieras y de reputación de las amenazas internas.

Escritorios físicos y virtuales

Mejorar la visibilidad y el control de los datos de la organización. Prevenir y detectar incidentes causados por personas con acceso a información privilegiada en entornos virtuales y físicos.

Computadoras portátiles remotas

Supervise la actividad de cualquier usuario dentro y fuera de su perímetro protegido para garantizar la máxima seguridad y transparencia.

Servidores de Salto corporativos

Instale sólo un Cliente de Servidor de Terminales del Sistema Ekran en un servidor de salto para supervisar todas las sesiones que pasan por él.

Obtenga el máximo valor para su empresa con otras funciones de Ekran System

Plataformas compatibles

Descubra cómo Ekran System ayuda a nuestros clientes a prevenir continuamente las amenazas procedentes del interior.

Lo que dicen nuestros clientes

Ellos eligieron

la plataforma de gestión de riesgos internos de Ekran System

Preguntas frecuentes (FAQ)

El monitoreo de las computadoras de los empleados consiste en el seguimiento de la actividad de los trabajadores dentro del perímetro de TI de una organización con software dedicado al monitoreo de computadoras. Esta práctica ayuda a las empresas a monitorear el rendimiento de los empleados, optimizar los flujos de trabajo, proteger datos sensibles y encarar los problemas de seguridad.

Ekran System es un software robusto que ayuda a monitorear la actividad de las computadoras de los empleados tanto en tiempo real como en los registros, y a hacerle seguimiento al tiempo activo e inactivo de los empleados. Puedes utilizar Ekran System para monitorear la actividad tanto de tus empleados locales, como la de tus colaboradores remotos.

La versión inmediata de Ekran System admite tanto la implantación local como la de SaaS.

Ekran System aplica formatos altamente optimizados para almacenar las grabaciones de las sesiones y los metadatos. La plataforma también está optimizada en términos del uso de ancho de banda. Puedes ver las cifras de rendimiento reales y los requisitos básicos de hardware para implantaciones típicas en nuestra documentación técnica.

Ekran System no es spyware, por lo que no admite la ocultación. Aunque los agentes de Ekran System sean visibles, suministramos los mejores mecanismos de protección del cliente en el mercado, haciendo que nuestro software sea imparable incluso ante los usuarios privilegiados.

Ekran System graba todas las pulsaciones de teclas, e incluso el contenido del portapapeles. Están ocultados en las grabaciones de las sesiones para que los especialistas de seguridad no puedan ver datos sensibles como las contraseñas en texto plano. A su vez, todas las pulsaciones de teclas están abiertas a la búsqueda. Nuestros clientes de Linux capturan los comandos exec y sudo introducidos con todos sus parámetros, así como el contenido de todos los scripts iniciados.

Blog destacado

Hablemos de las necesidades de protección de datos de tu empresa

La seguridad de los datos empresariales nunca ha estado en mayor riesgo que ahora. Contáctate con nosotros para aprender más acerca de cómo Ekran System puede garantizar la protección de tus datos contra las amenazas internas.