Kompleksowe Zarządzanie ryzykiem Wewnętrznym

Monitorowanie aktywności | Kontrola dostępu | Reakcja na incydenty

Kompleksowe Zarządzanie ryzykiem Wewnętrznym

Monitorowanie aktywności

Kontrola dostępu

Reakcja na incydenty

Zarządzaj ryzykiem wewnętrznym

15.4 mln $

Średnikoszt zagrożeń wewnętrznych

Wedługraportu 2022 Cost of Insider Threats: GlobalOrganizations opracowanego przez Ponemon Institute

34%

Naruszeńdanych jest spowodowanych incydentami wewnętrznymi

zgodnie z raportem2021 Data Breach Investigations opracowanym przez firmę Verizon

Spełnisz wymagania dotyczące zgodności

$82.7 M

Łącznykoszt kar finansowych

związanychz naruszeniem danych w instytucjach

w 2021 roku

44%

Incydentów wewnętrznych ma miejsce w organizacjach z profilem finansowym

zgodnie z raportem2021 Data Breach Investigations opracowanym przez firmę Verizon

Kompleksowa platforma do zarządzania ryzykiem wewnętrznym

Proactive

Zapobiegaj

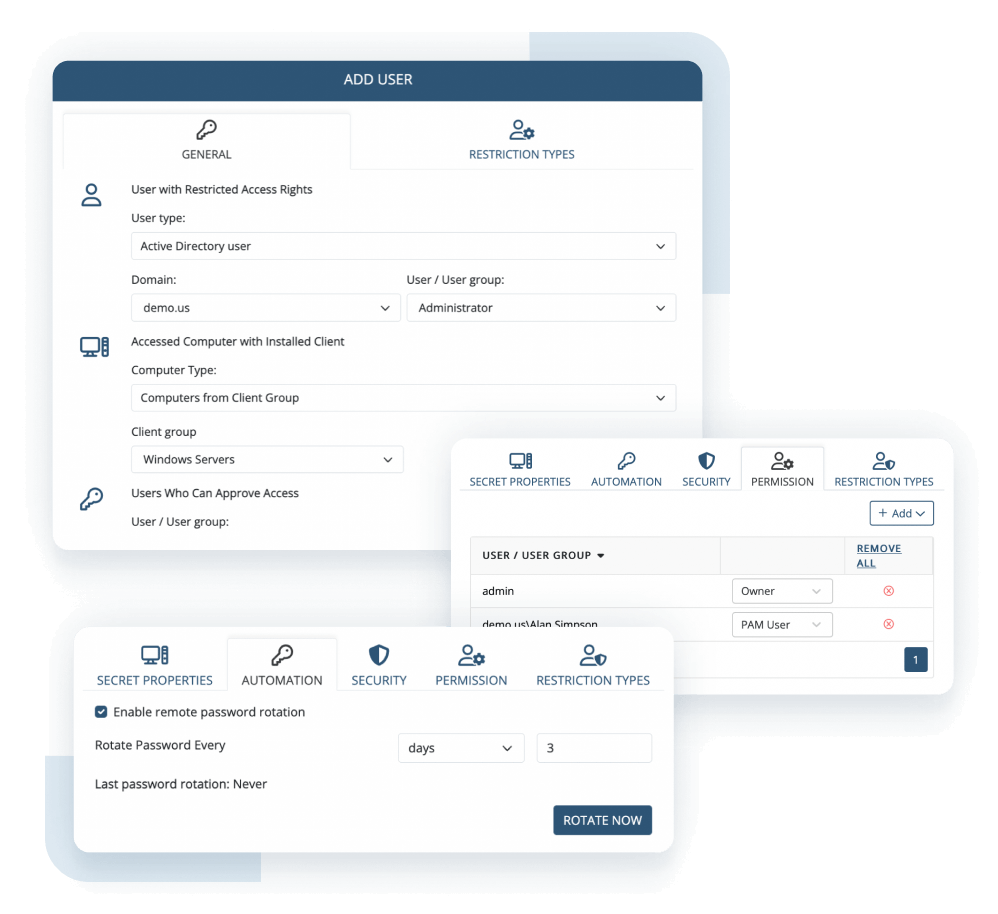

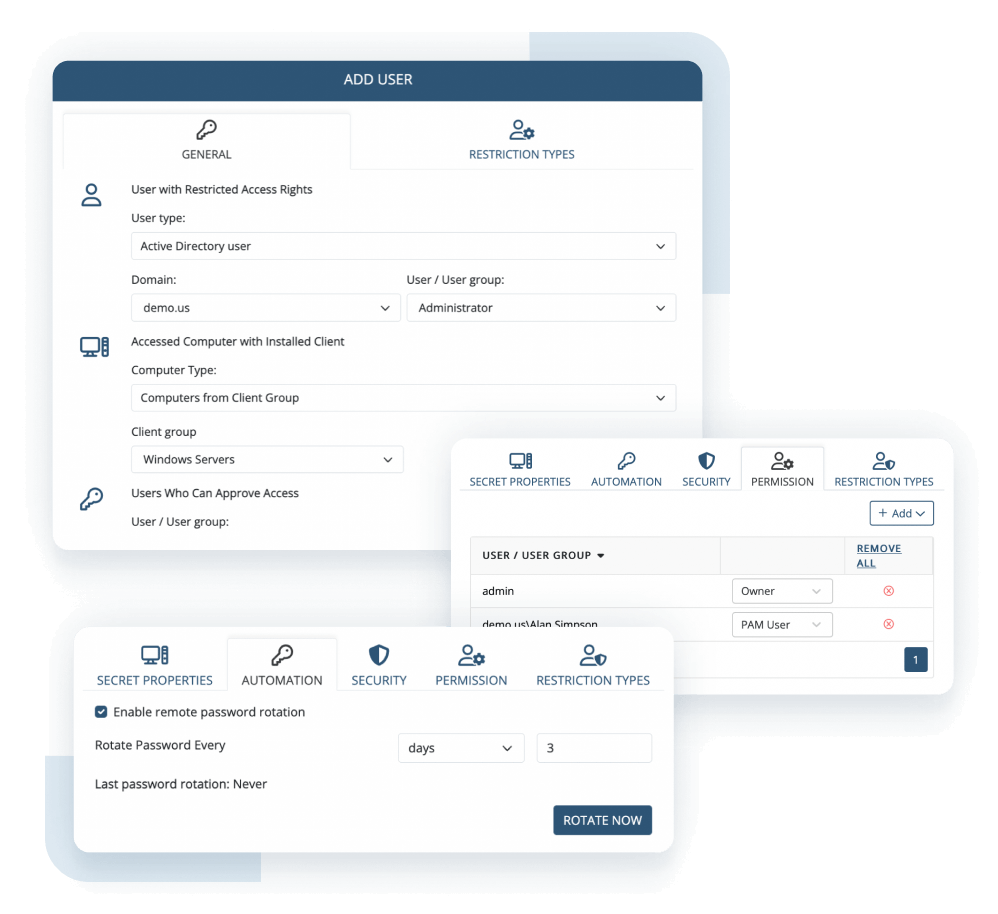

Z rozbudowanymi możliwościami zarządzania tożsamością i kontroli dostępu możesz skutecznie powstrzymać wszelkie zagrożenia wewnętrzne.

active

Wykrywaj

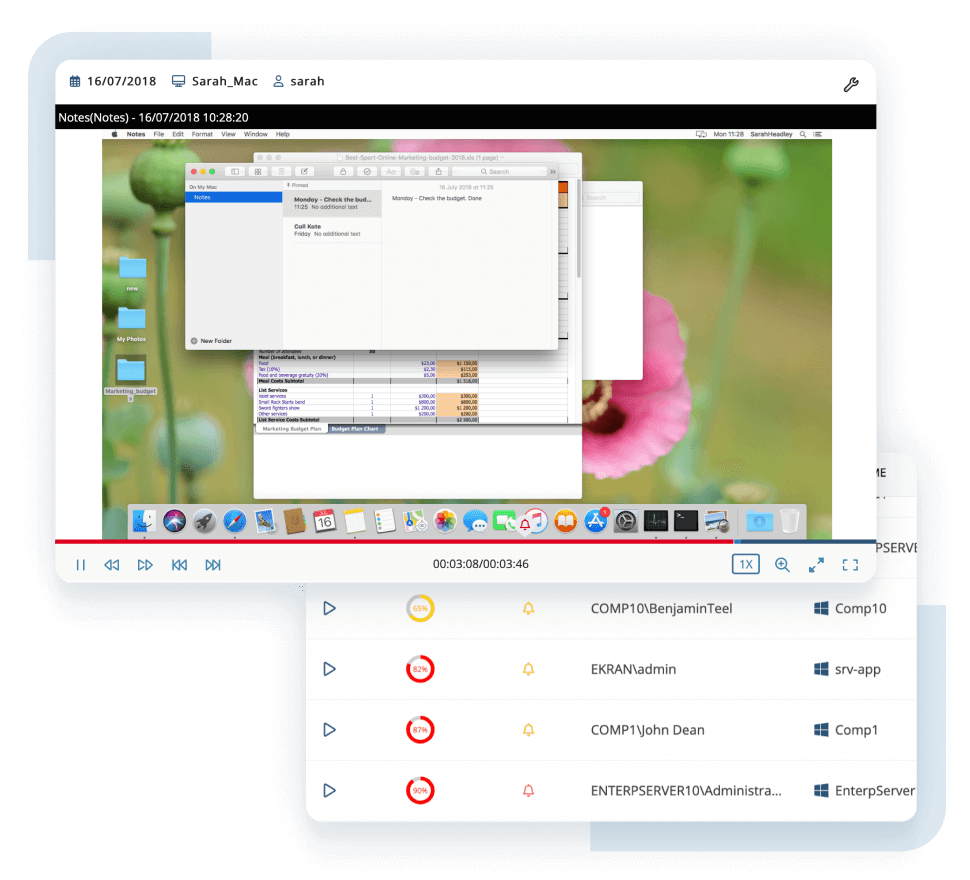

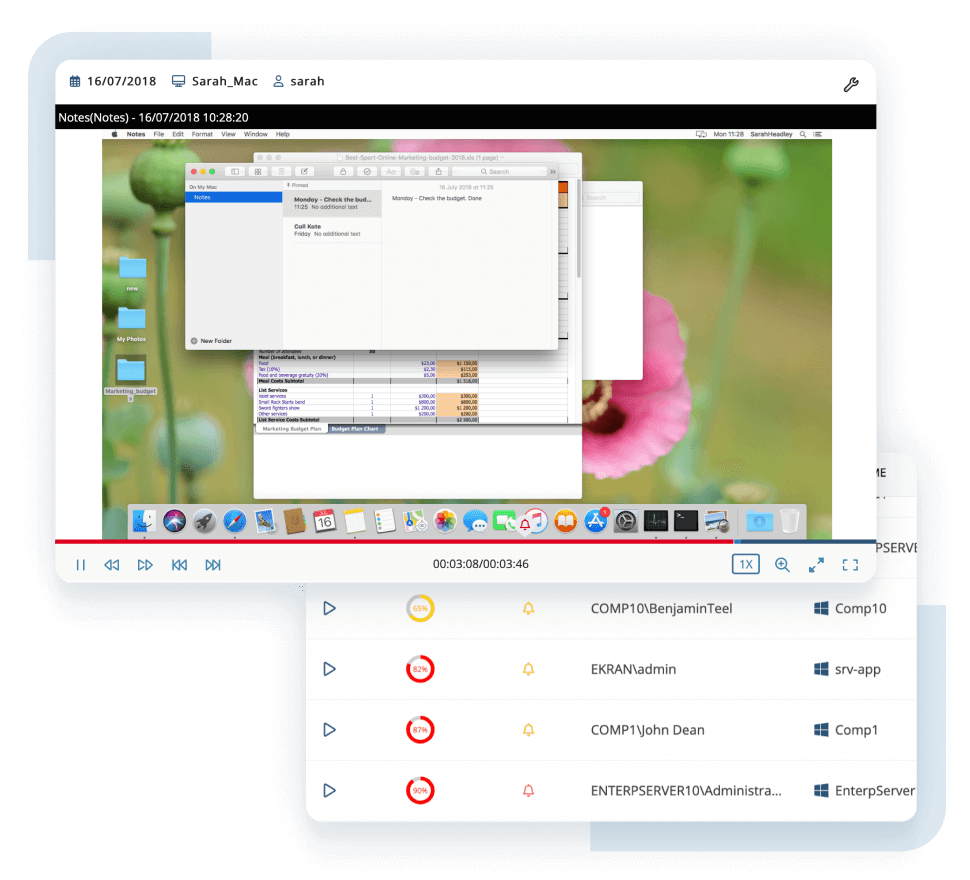

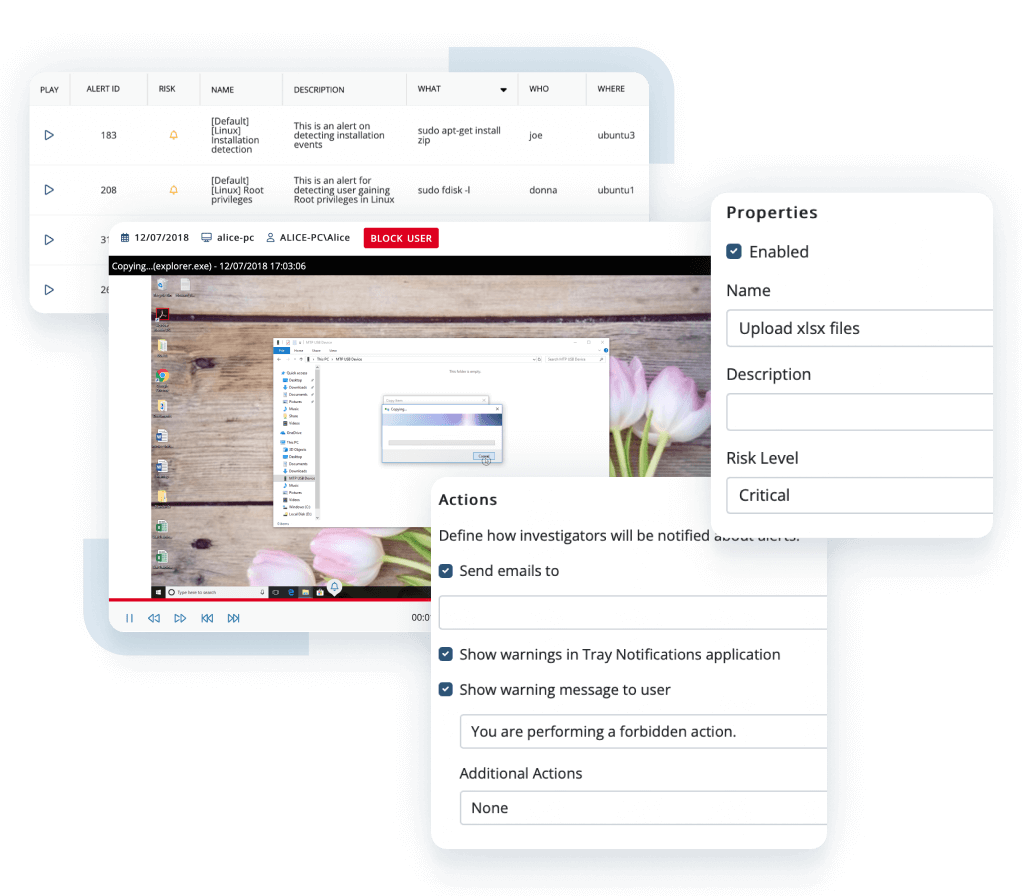

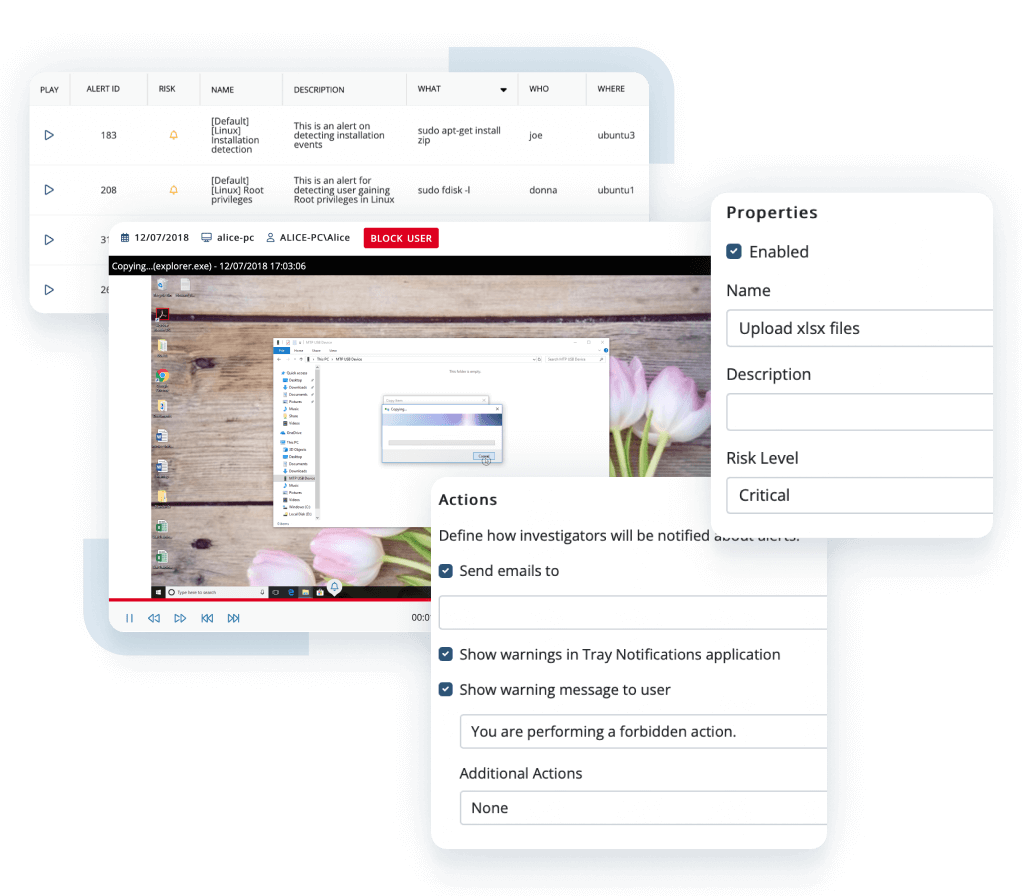

Złośliwe aktywności zostaną natychmiast wykryte dzięki funkcji monitorowania aktywności użytkowników oraz zarządzania alertami i powiadomieniami.

REactive

Powstrzymuj

Ekran System umożliwia prewencję przed działaniami insiderów dzięki narzędziom do reagowania na incydenty oraz prowadzenie dochodzeń.

Jak Ekran System zapobiega zagrożeniom wewnętrznym?

Rozwiązanie do zarządzania ryzykiem wewnętrznym

Ekran System obejmuje każdy punkt końcowy w infrastrukturze IT Twojego przedsiębiorstwa, dostarcza informacje o aktywności użytkownika oraz zabezpiecza krytyczne dane i tajemnice handlowe.

Do zapewnienia użytkownikom dostępu do zasobów potrzebnych im do pracy wystarczy lekki Klient Ekran System.

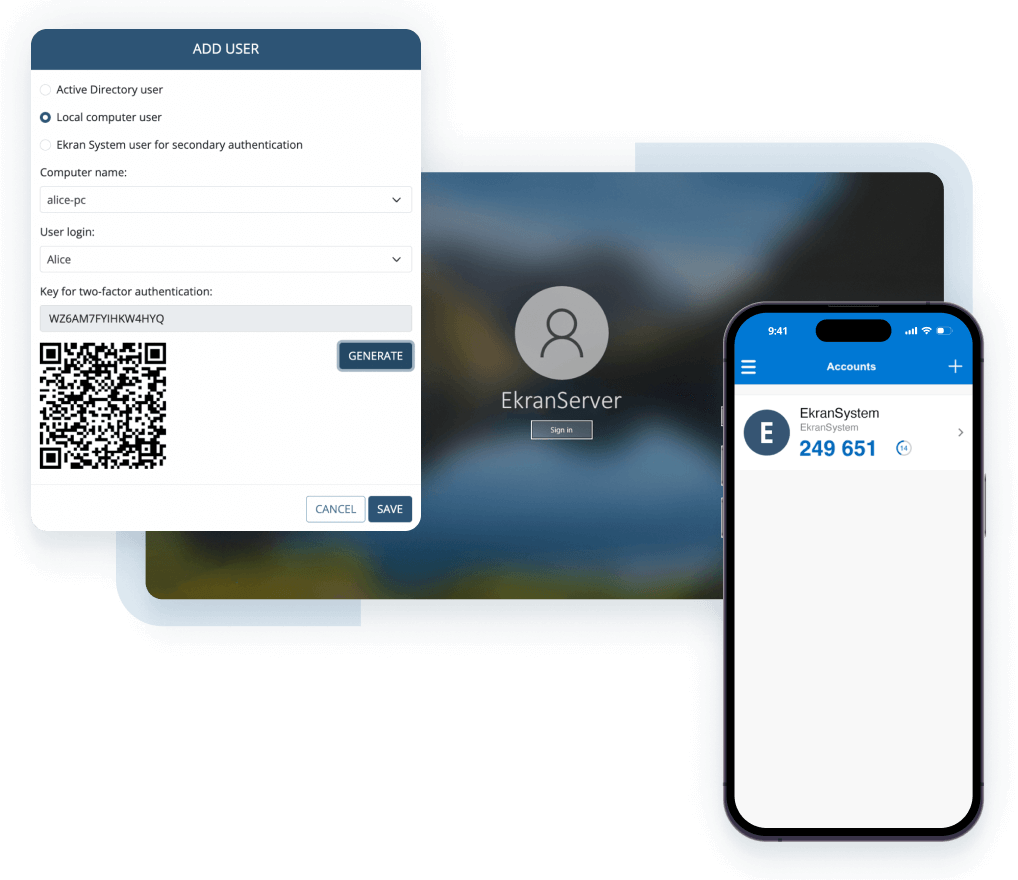

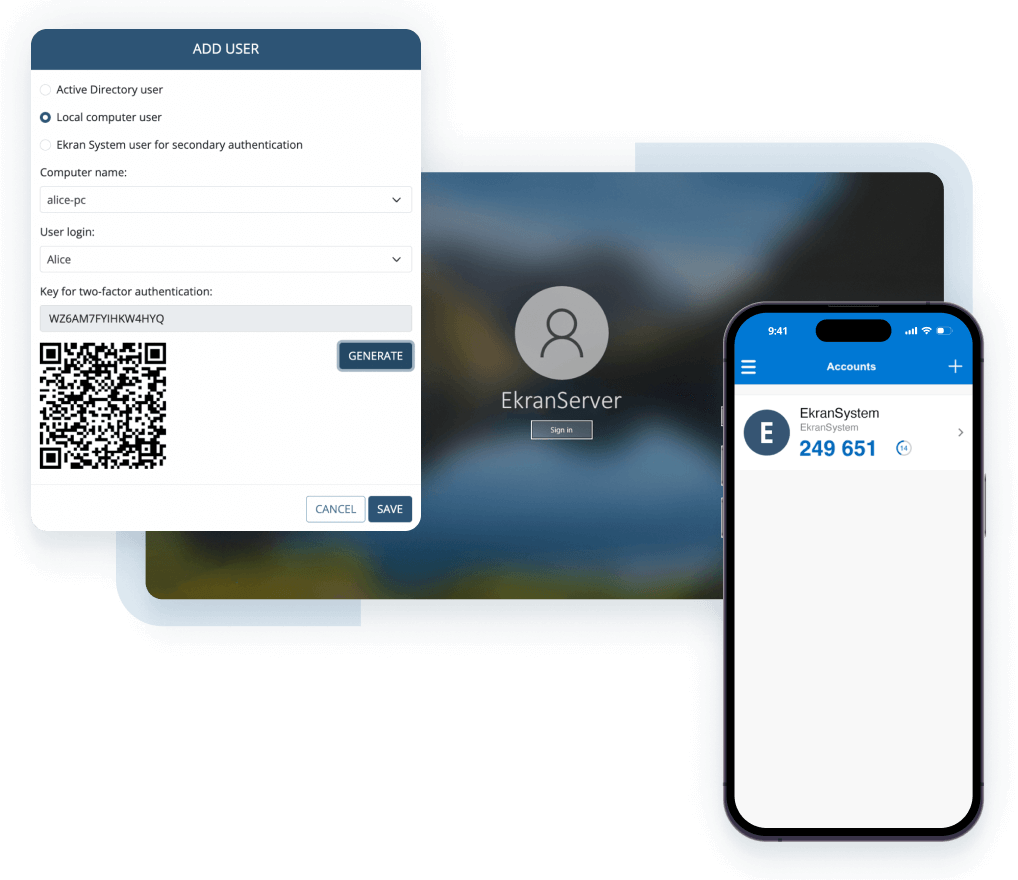

Ekran System jest odpowiedzią na potrzeby firm dotyczące wiarygodnej weryfikacji tożsamości użytkowników oraz jednoznacznego przypisywania działań na urządzeniu do konkretnej osoby.

Ekran System natychmiast informuje funkcjonariuszy ds. bezpieczeństwa o wszelkich podejrzanych aktywnościach użytkowników

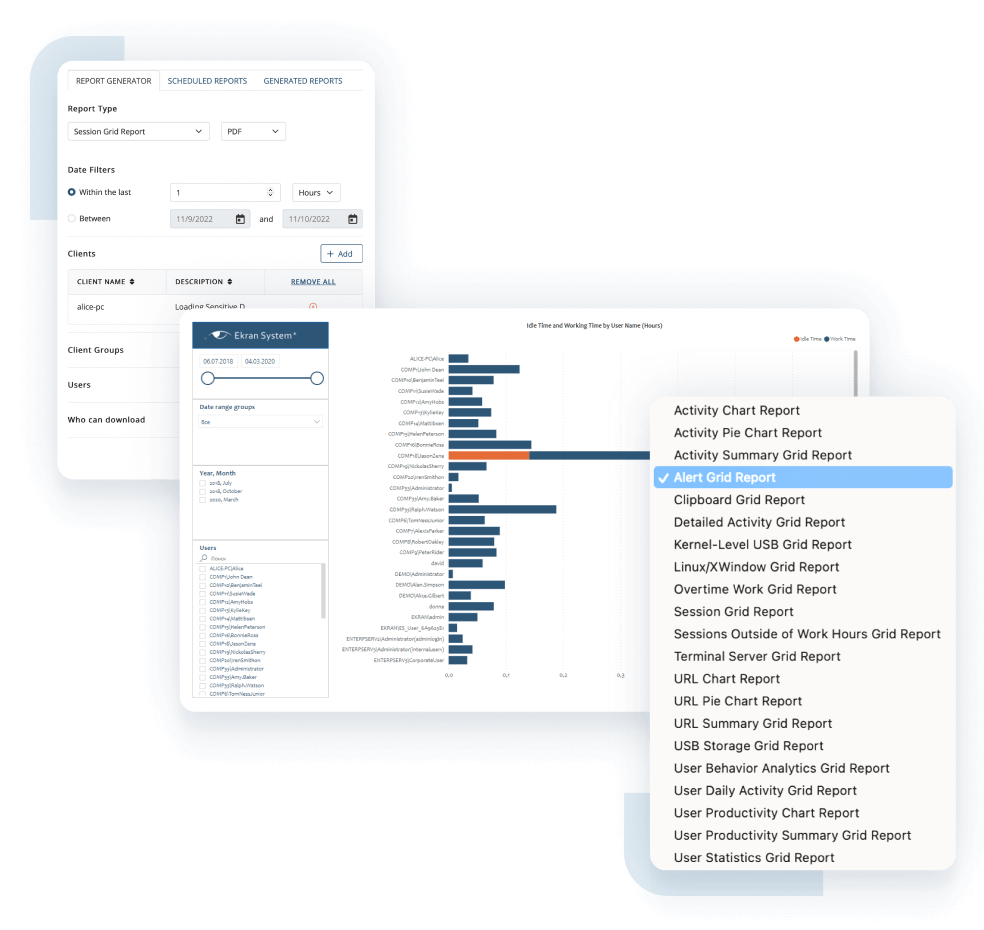

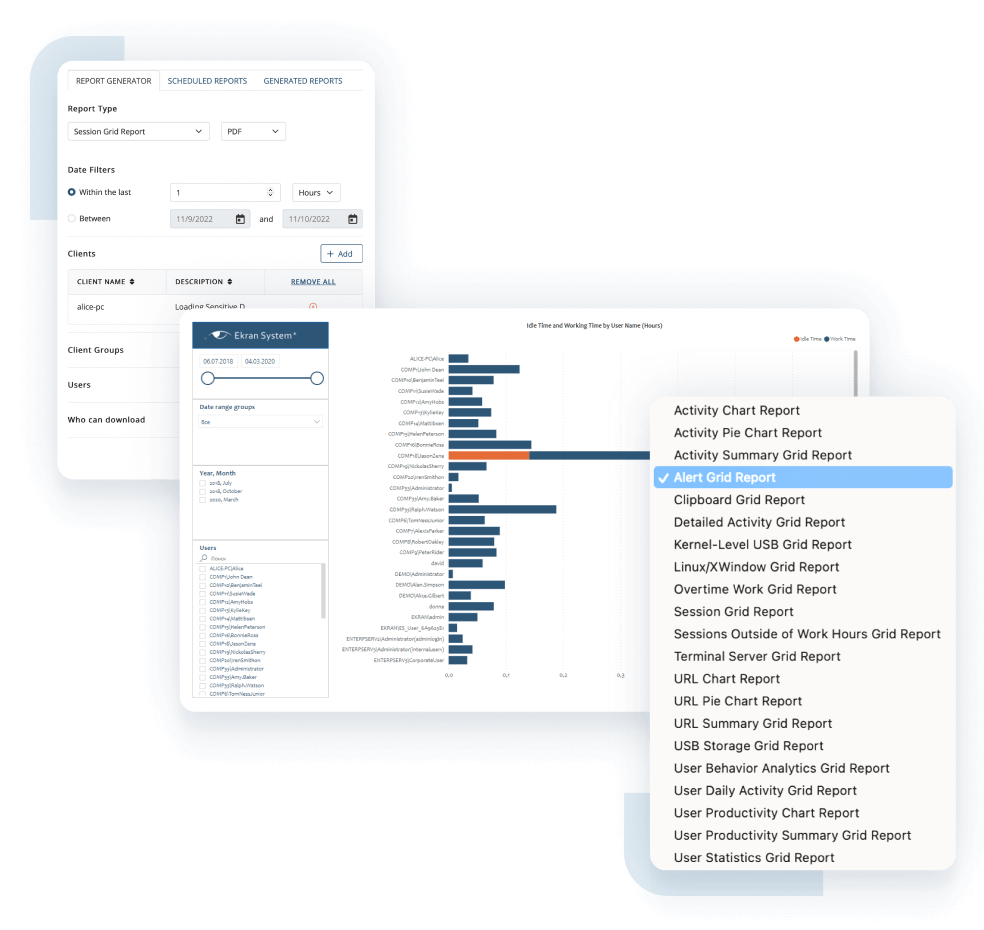

Potężne narzędzia raportujące umożliwiają szczegółową analizę działań użytkowników podjętych w ramach wybranego okresu.

Ekran System umożliwia wdrożenie narzędzi i praktyk pracy w cyberprzestrzeni zgodnych z wymaganiami zdefiniowanymi przez liczne normy, przepisy oraz prawa.

Opinie partnerów

Insider risk management insights

Jak stworzyć strategię ochrony przed zagrożeniami wewnętrznymi – 10 kroków

Pobierz whitepaper i dowiedz się jak opracować plan zarządzania ryzykiem wewnętrznym i dlaczego proces ten jest tak istotny dla każdej organizacji.

Przeczytaj whitepaperZobacz, dlaczego ponad 2500 organizacji z całego świata zaufało rozwiązaniu Ekran System

Zyskaj więcej dzięki wersji Enterprise

Oprogramowanie do zarządzania ryzykiem wewnętrznym

Szybka reakcja na incydenty

z ustrukturyzowaną ścieżką dowodową.

Nagrania wzbogacone o metadane znacznie skracają czas reakcji CERT i SOC. Wyszukiwanie podejrzanych działań jednym kliknięciem sprawia, że wyjaśnianie zagrożeń jest szybsze i skuteczniejsze.

Oparty na sztucznej inteligencji moduł wykrywania podejrzanych aktywności.

Cyberprzestępcy stale udoskonalają swoje sposoby włamywania się na konta uprzywilejowane. Oparty na sztucznej inteligencji system Ekran UEBA może wykryć hakera, któremu udało się przejść do systemu korporacyjnego przy użyciu skradzionych danych uwierzytelniających.

Aktywny w Twoim środowisku w 20 minut lub mniej

Ekran System jest szybki w instalacji i łatwo integruje się z systemami SIEM. Zebrane dane są zapisywane w taki sposób aby były zoptymalizowane pod względem przechowywania oraz tak by mogły być później w łatwy sposób przeszukiwane.

Dostosowany do pracy w dużym przedsiębiorstwie

Platforma zawiera funkcje dostosowane do dużych organizacji, takich jak obsługa wdrożeń multi-tenant, zaawansowana archiwizacja oraz możliwość integracji z systemami SIEM.

Mówią o nas

Ekran System w raporcie Gartner 2022 Market Guide for Insider Risk Management Solutions

Porozmawiajmy o Twoich potrzebach w zakresie ochrony danych w firmie

Bezpieczeństwo danych korporacyjnych nigdy nie było bardziej zagrożone niż obecnie. Skontaktuj się z nami, aby dowiedzieć się więcej o tym, jak Ekran System może zapewnić ochronę Twoich danych przed zagrożeniami wewnętrznymi.

Pozostań w kontakcie

Porozmawiajmy o Twoich potrzebach w zakresie ochrony danych w firmie

Bezpieczeństwo danych korporacyjnych nigdy nie było bardziej zagrożone niż obecnie. Skontaktuj się z nami, aby dowiedzieć się więcej o tym, jak Ekran System może zapewnić ochronę Twoich danych przed zagrożeniami wewnętrznymi.

Pozostań w kontakcie