Oprogramowanie do monitorowania aktywności użytkownika (UAM)

Monitorowanie aktywności użytkownika. Wykrywaj zagrożenia. Reaguj na incydenty. WSZYSTKO W JEDNYM

Ekran System® to uniwersalne oprogramowanie monitorujące aktywność użytkownika, które śledzi wszelkie działania użytkownika na:

Pulpitów fizycznych i wirtualnych

Zdalne urządzenia

Jump serwery

Serwery korporacyjne

Funkcje, które znajdziesz w Ekran System

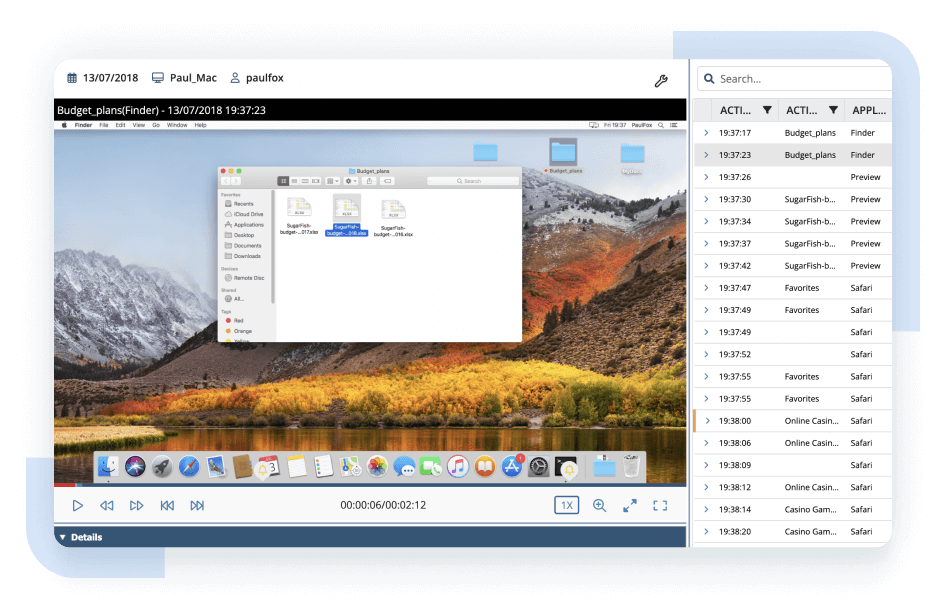

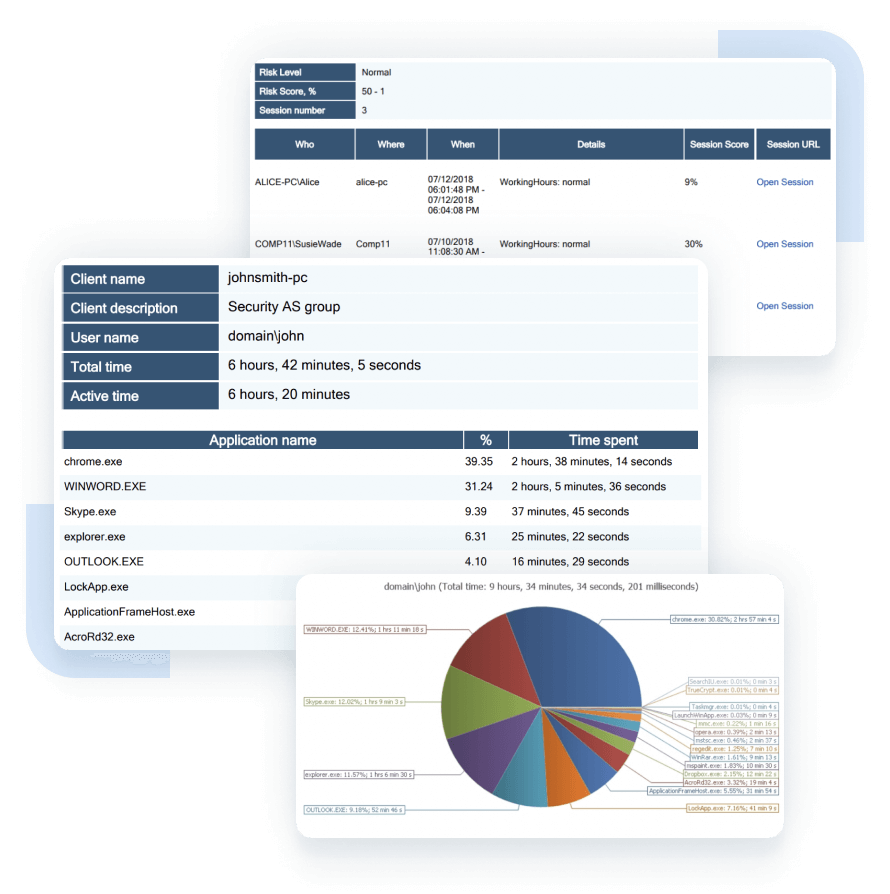

Ekran System® rejestruje aktywność użytkowników i nagrywa ich działania w formacie wideo, indeksując je za pomocą metadanych

Ponadto oprogramowanie do śledzenia aktywności użytkownika rejestruje wejściowe i wyjściowe strumienie audio na punktach końcowych.

Oprogramowanie zapewnia monitoring aktywności użytkowników Citrix oraz Windows na serwerach i stacjach roboczych, obejmując nagrywanie sesji lokalnych, RDP oraz terminalowych. Możliwe jest także nagrywanie sesji Telnet SSH dla serwerów Linux/UNIX.

Dane zebrane w trakcie nagranej sesji możesz wyeksportować w celu przeprowadzania dalszych badań i analiz.

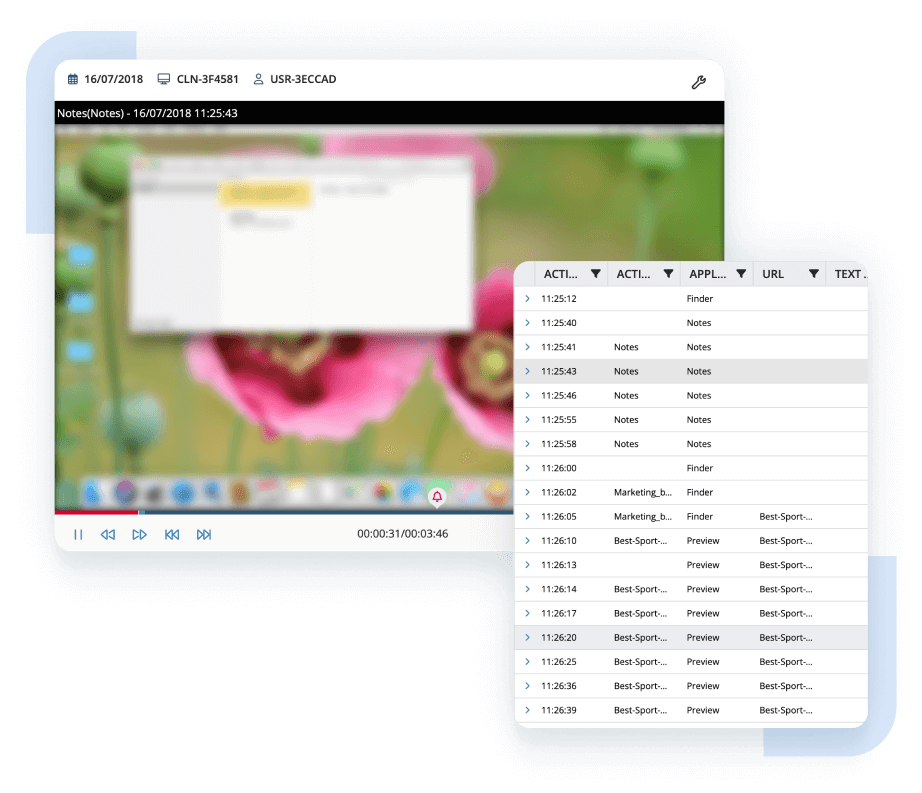

Ekran System zastępuje loginy i nazwy urządzeń aliasami, aby uniemożliwić powiązanie tego typu danych z konkretnym użytkownikiem. Na przykład, jeśli ktoś szukałby użytkownika Jan Kowalski, który pracuje na komputerze Jan-Kowalski-PC, w wynikach monitorowania aktywności i raportach, mógłby zobaczyć jedynie użytkownika USR-880B1A i CLN-E0CB5E.

Unikatowe aliasy są przydzielane losowo, co uniemożliwia powiązanie ich z konkretnym użytkownikiem.

Ekran System anonimizuje dane użytkowników w:

- Wynikach monitorowania aktywności użytkownika

- Raportach o aktywności użytkownika

- Zrzutach ekranu z sesji użytkownika

- Narzędziach do zarządzania i konfiguracji Ekran System

Proces deanonimizacji pozwala na sprawne zidentyfikowanie użytkownika w przypadku incydentu związanego z cyberbezpieczeństwem. Prywatne dane pracowników są chronione przed każdym, kto ma dostęp do Konsoli Zarządzania Ekran System.

Podstawowym formatem, za pomocą którego gromadzone są nagrane sesje Ekran System, jest wideo o wysokiej wydajności indeksowane wieloma metadanymi (nazwami aktywnych aplikacji, odwiedzanymi stronami internetowymi – adresami URL, informacjami o wciśniętych klawiszach, wykonanych poleceniach, skryptach, a także podłączonych urządzeniach).

Nagrywanie ekranu użytkownika jest jednym z najbardziej skutecznych sposobów rejestrowania oraz audytowania aktywności użytkowników.

Zebrane metadane umożliwiają przeszukiwanie i filtrowanie nagrań wideo po wybranych frazach, w celu dalszej analizy.

Rekordy Ekran System są zoptymalizowane, aby osiągnąć wzorową wydajność.

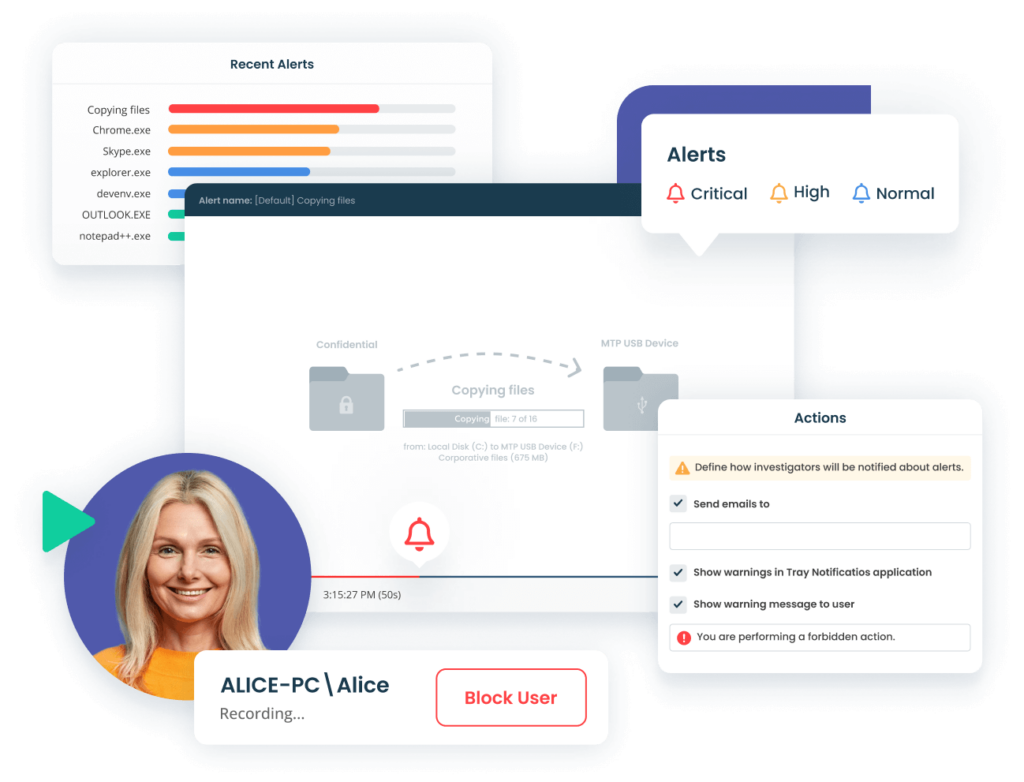

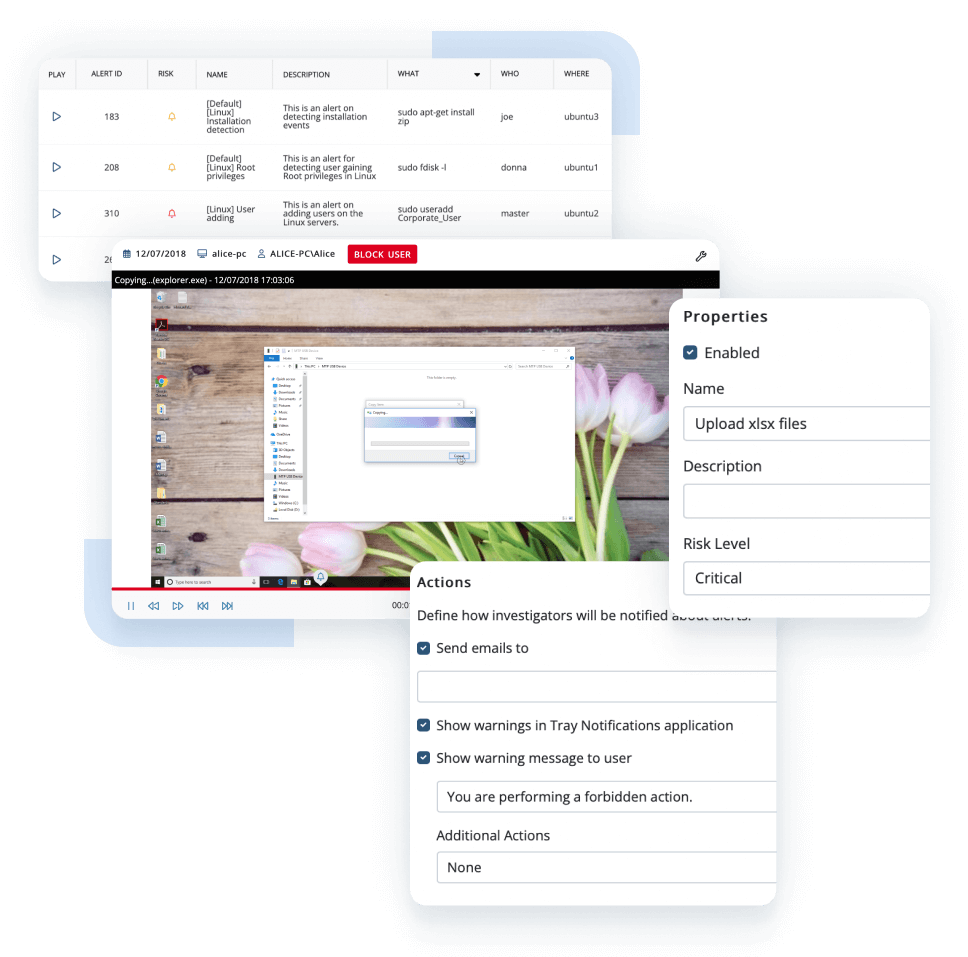

Ekran System nie tylko rejestruje sesje użytkowników, ale także monitoruje ich aktywność w czasie rzeczywistym.

Oprogramowanie zawiera moduł oparty na sztucznej inteligencji, który odpowiedzialny jest za analizę zachowań użytkowników i stałą kontrolę ich aktywności pod kątem podejrzanych i nietypowych działań. System UEBA w Ekran System może pomóc funkcjonariuszom ds. bezpieczeństwa efektywniej i szybciej wykrywać zagrożenia wewnętrzne.

Ekran System oferuje także system wysyłania powiadomień i alertów, opartych na konfigurowalnych regułach. Wywołany alert zawiera szczegóły podejrzanej aktywności oraz odnośnik do danego fragmentu nagrania.

Istnieje możliwość natychmiastowego zablokowania użytkownika lub jego działań. W przypadku najbardziej krytycznych scenariuszy, możesz zautomatyzować natychmiastowe wywołanie blokady.

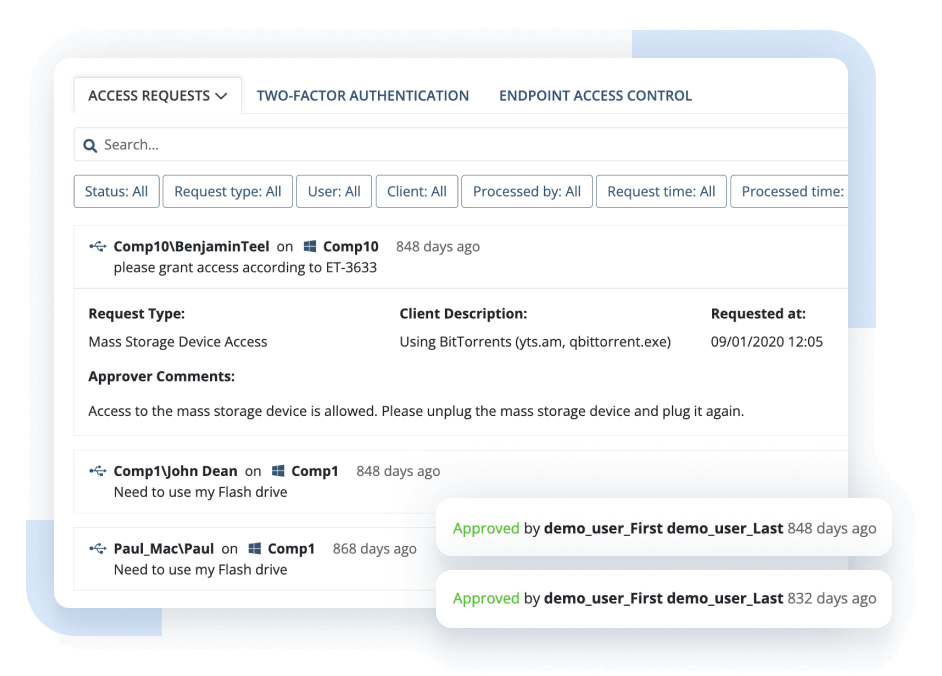

Istotnym aspektem monitorowania działań użytkowników jest kontrola wykorzystywanych i podłączanych przez nich urządzeń.

Oprogramowanie do zarządzania aktywnością użytkownika Ekran System zawiera zaawansowane funkcje monitorowania i zarządzania urządzeniami USB, umożliwiające obsługę urządzeń pamięci masowej, a także dowolnego rodzaju sprzętu USB, w tym modemów i klawiatur.

System może być skonfigurowany w taki sposób, aby powiadamiał zespół ds. bezpieczeństwa o podłączonym urządzeniu. Istnieje także możliwość zautomatyzowania blokady portu USB, umieszczając wybrane urządzenia na czarnej liście.

Dla jeszcze większej elastyczności, Ekran System umożliwia skonfigurowanie ręcznego zatwierdzania podłączonych urządzeń.

Oprogramowanie do śledzenia aktywności użytkownika rejestruje tysiące działań użytkownika w ciągu typowego dnia. Ekran System rejestruje tysiące różnych aktywności pracowników.

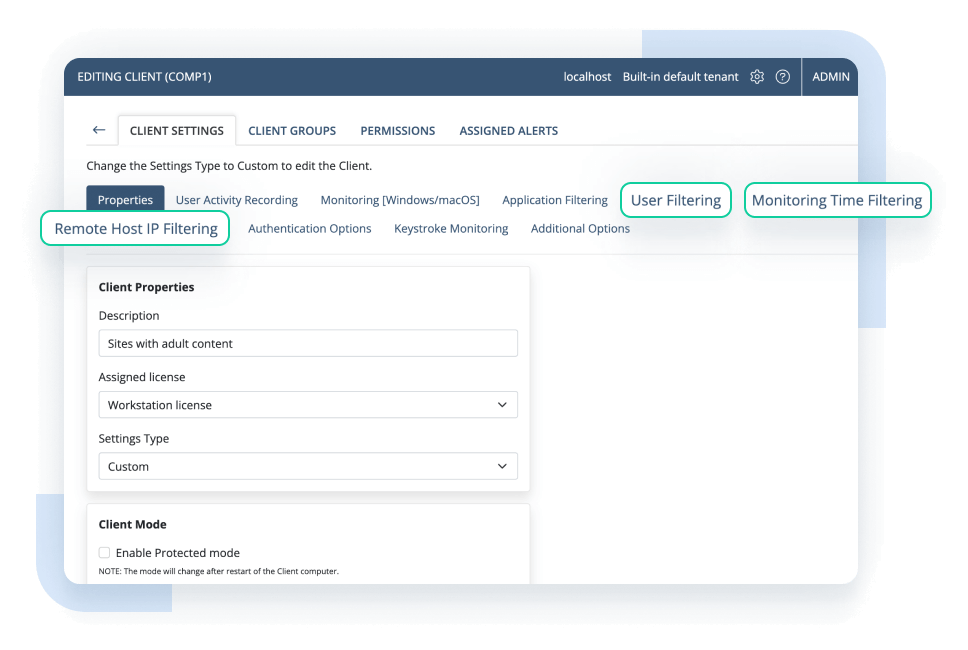

W związku z tak obszerną ilością danych, oprogramowanie dostarcza narzędzie do filtrowania i przeszukiwania nagrań po wybranych kryteriach. Masz możliwość zwężenia zakresu zbierania danych monitorowania do wybranych aplikacji lub adresów URL.

Od programów monitorujących wymaga się zapewnienia nieprzerwanego działania, niezależnie od warunków.

Oprogramowanie Ekran System UAM zawiera opcję monitorowania offline. Jeśli połączenie sieciowe na danym punkcie końcowym zostanie przerwane, agent Ekran System będzie kontynuował pracę, zbierając dane monitorowania lokalnie. Następnie, po przywróceniu trybu online, zostaną one przekazane do docelowej bazy.

Wszelkie gromadzone dane są chronione przed naruszeniem, dzięki ograniczonemu dostępowi dla użytkowników o każdym poziomie uprawnień. Niemożliwe jest odinstalowanie klienta, przerwanie procesu monitorowania, edycja ustawień czy blokowanie narzędzia.

Nagrywaj aktywność użytkowników. Przeprowadzaj audyt i wyciągaj wnioski.

Ekran System jest potężnym, ale łatwym w użyciu oprogramowaniem do monitorowania aktywności użytkowników, pomagającym małym i średnim przedsiębiorstwom w wykrywaniu zagrożeń wewnętrznych i przestrzeganiu przepisów.

Jako oprogramowanie do monitorowania aktywności komputerowej, Ekran System działa na serwerach Windows i Linux rejestrując wszystkie połączone sesje, a także na komputerach stacjonarnych Windows monitorując lokalnych i zdalnych użytkowników.

Dlaczego organizacje decydują się na oprogramowanie Ekran System®?

Ekran System umożliwia monitoring oraz kontrolę zarówno urządzeń pracowników, jak i przestrzeni serwerowej, w dowolnej architekturze sieciowej. Jest to jedno z najlepszych narzędzi do monitorowania użytkowników w systemie Windows, macOS oraz Linux/UNIX. Ekran System współpracuje także z maszynami wirtualnymi. Oferowane są wdrożenia oparte na agentach i serwerach przesiadkowych, a także dowolnej kombinacji, w zależności od potrzeb.

Ekran System umożliwia kontrolę aktywności użytkowników na dziesiątkach tysięcy punktach końcowych, oferując wyjątkową stabilność i wydajność. Platforma zapewnia wysoką dostępność, możliwość wdrożenia w schemacie multi-tenant, zastosowanie pulpitów nawigacyjnych do monitorowania zasobów oraz kondycji systemu, a także zautomatyzowany proces konserwacji i aktualizacji.

Oprócz kontroli działań, oprogramowanie zapewnia system konfiguracji alertów i powiadomień. Korzystając z Ekran System Client, możesz również zarządzać dostępem i tożsamością.

Elastyczny schemat licencjonowania oferowany przez Ekran System umożliwia ekonomiczne wdrożenie o dowolnej wielkości. Jest to rozwiązanie idealne zarówno dla małych firm, jak i organizacji o rozbudowanej infrastrukturze IT. Ilość przypisanch licencji możesz zmienić za pomocą kilku kliknięć. W przypadku środowisk wirtualnych – proces ten jest zautomatyzowany.

Uzyskaj największą wartość dla swojej firmy – bezpieczeństwo IT, dzięki możliwościom Ekran System

Wspieranych platform

Integracje Ekran System®

Ekran System bezinwazyjnie integruje się z istniejącą infrastrukturą IT, w tym z wiodącymi systemami SIEM oraz systemami ticketowymi.

Stadium przypadku

Co mówią nasi klienci

Firmy, które skorzystały

z Ekran System – platformy do zarządzania ryzykiem wewnętrznym

Często zadawane pytania

Oprogramowanie do monitorowania aktywności użytkowników umożliwia kontrolę działań pracowników w sieci korporacyjnej, na konkretnych urządzeniach, w całej infrastrukturze IT. Dzięki tego typu narzędziom, możesz określić, do których aplikacji, witryn i zasobów mają dostęp użytkownicy oraz jakich praktyk pracy w cyberprzestrzeni przestrzegają.

Kontrola pracowników w infrastrukturze IT Twojej firmy pozwoli na znaczne wzmocnienie cyberbezpieczeństwa, umożliwi efektywnie zarządzanie ryzykiem wewnętrznym, a tym samym zapewni ochronę danych i zasobów.

Celem wdrożenia aplikacji monitorującej jest zapobieganie zagrożeniom wewnętrznym. Korzystając z tego typu narzędzia, możesz zidentyfikować podejrzaną aktywność i zmniejszyć ryzyko incydentu do minimum. Jednym z zastosowań może być także mierzenie czasu aktywności i bezczynności pracowników, a więc kontrola ich wydajności.

Główne motywy wdrożenia monitoringu urządzenia:

- Zabezpieczenie poufnych informacji

- Zmniejszenie ryzyka zagrożeń wewnętrznych

- Weryfikacja poprawnych praktyk pracy w cyberprzestrzeni

- Zwiększenie produktywności pracowników

- Zapewnienie zgodności z obowiązującymi standardami i normami cyberbezpieczeństwa

Tak. Monitorowanie pracowników jest legalne, ale wiąże się z kilkoma regulacjami prawnymi.

Aby wiedzieć, jak legalnie monitorować, należy zapoznać się z obowiązującymi przepisami. Najistotniejszą kwestią jest poinformowanie pracowników o nałożeniu kontroli. Ponadto warto pamiętać, że monitorowanie powinno być uzasadnione I selektywne. Jeśli Twoja organizacja działa w USA, powinieneś zwrócić uwagę na przepisy federalne, jak i stanowe. Firmy działające w Connecticut i Delaware nie muszą powiadamiać pracowników o monitorowaniu poczty e-mail lub witryn internetowych. Tymczasem pracodawcy w Kolorado i Tennessee muszą stworzyć pisemne zasady i polityki związane z procesem monitorowania.

Ekran System to potężna platforma do zarządzania zagrożeniami wewnętrznymi, która zapewnia wielopoziomowe monitorowanie aktywności użytkowników.

W szczególności, oprogramowanie pozwala na monitorowanie działań w czasie rzeczywistym, umożliwia ich zapis w postaci wideo oraz późniejsze odtworzenie nagrania w celu dalszej analizy i filtracji po zgromadzonych metadanych.

Ekran System kontynuuje monitorowanie aktywności użytkownika, nawet wtedy, gdy połączenie online zostanie zerwane.

Nie. Ekran System działa bezinwazyjnie i nie wpływa na działania pracowników.

Należy pamiętać, że Ekran System może przerwać pracę użytkownika, który zachowuje się podejrzanie. Zgodnie z konfigurowalnymi regułami, monitorowani pracownicy mogą otrzymać powiadomienia alarmujące o naruszeniu zasad cyberbezpieczeństwa. Ponadto, administratorzy ds. bezpieczeństwa mogą ręcznie zablokować daną aktywność.

Monitorując aktywność użytkowników, Ekran System gromadzi duże ilości danych i bezpiecznie je przechowuje, przy użyciu szyfrowania. Oprogramowanie nie przechowuje prywatnych haseł wprowadzanych przez monitorowanych użytkowników.

Ekran System oferuje więcej możliwości, niż sam monitoring. Korzystając z tego narzędzia możesz:

- Dowiedzieć się, kto uzyskuje dostęp do wrażliwych danych i jakie działania wobec nich podejmuje.

- Zapobiegać wyciekom danych I naruszeniom spowodowanym przez insiderów

- Zwiększyć cyberbezpieczeństwo infrastruktury IT przedsiębiorstwa, wysyłając alarmujące powiadomienia o naruszeniu poprawnych praktyk pracy

- Oceniać efektywność pracowników, analizując raporty i statystyki dotyczące produktywności

- Zapewnić zgodność z regulacjami i normami w zakresie cyberbezpiezceństwa (Rekomendacja D, RODO, NIST, HIPAA, FISMA i SWIFT)

Ekran System w łatwy sposób może zostać dostosowany do specyficznych potrzeb Twojej organizacji.

Na przykład – możesz otrzymywać automatyczne, niestandardowe raporty według ustalonego harmonogramu. Ponadto, w przypadku wystąpienia cyberataku, masz możliwość wyeksportowania fragmentu nagrania do niezależnego pliku.

Ekran System to oprogramowanie UAM oferujące różne schematy wdrożenia. Możesz zainstalować agenta monitorowania Ekran System na każdym punkcie końcowym lub jednego agenta terminalowego na serwerze przesiadkowym, zapewniając tym samym kontrolę aktywności we wszystkich punktach Twojego serwera.

Instalacja jest prosta i zajmuje mniej, niż godzinę. W przypadku pojawienia się pytań i wątpliwości w trakcie tego procesu, jesteśmy do dyspozycji.

Z naszego bloga

Porozmawiajmy o potrzebach w zakresie ochrony danych przedsiębiorstwa

Bezpieczeństwo danych korporacyjnych nigdy nie było bardziej zagrożone niż obecnie. Skontaktuj się z nami, aby dowiedzieć się więcej o tym, jak Ekran System może zapewnić ochronę Twoich danych przed zagrożeniami wewnętrznymi.